O login por SSO (Single Sign-On) é uma forma de acessar vários sistemas ou sites usando apenas um único nome de usuário e senha. Em vez de ter que fazer login separadamente em cada serviço, a pessoa se autentica uma vez e, a partir disso, consegue entrar automaticamente em outras plataformas conectadas. Isso facilita o dia a dia, já que evita a necessidade de lembrar várias senhas diferentes.

Além de ser mais prático, o SSO também é mais seguro. Como o acesso é centralizado, ele pode ser gerenciado com mais controle e proteção por parte da empresa, reduzindo os riscos de senhas fracas ou esquecidas. É uma solução muito usada em empresas para permitir que os funcionários acessem sistemas internos com mais rapidez e segurança.

Confira neste artigo como configurar o login SSO no CXM de Atendimento da PipeRun.

Atenção! Esta funcionalidade está disponível somente para determinados planos comerciais. Para saber mais, contate nosso time de contratos clicando aqui ou pelo e-mail [email protected].

TÓPICOS DO ARTIGO

- Como configurar o login SSO

- Configurar login SSO com Google

- Configurar login SSO com Microsoft

- Configurar login SSO com Well-Know

- Configurar login SSO customizado

- Como aprovar uma solicitação de login SSO

COMO CONFIGURAR O LOGIN SSO

1. No painel administrativo clique em "Configurações" (1) e a seguir clique em "Login SSO" (2).

2. Na tela seguinte clique em "Iniciar configurações".

3. Na tela de configuração de login SSO no CXM de Atendimento, o campo "Provedor OpenID" permite escolher qual serviço de autenticação será usado para conectar usuários via SSO.

As opções disponíveis:

Selecionando essa opção, os usuários poderão fazer login no sistema usando suas contas do Google (como Gmail ou contas corporativas do Google Workspace). É uma forma comum e prática de autenticação, já que muitas pessoas já possuem contas Google.

Microsoft

Essa opção permite que os usuários façam login com suas contas da Microsoft, como Outlook ou Office 365 . É bastante usada por empresas que utilizam o pacote Microsoft 365 como solução corporativa.

Well-Know

Essa opção se refere a provedores de OpenID reconhecidos publicamente e que seguem padrões bem definidos (como Auth0, Okta, etc.). Ao escolher "Well-Know", o sistema espera que você forneça a URL de descoberta padrão, usada para configurar automaticamente os endpoints de autenticação.

Customizado

Escolha essa opção caso você vá integrar com um provedor personalizado ou interno de OpenID Connect, que não segue o padrão de descoberta automática. Nesse caso, será necessário inserir manualmente todas as informações técnicas, como endpoints de autorização, token e usuário.

A partir da seleção do provedor OpenID, cada opção selecionada terá parâmetros de configurações específicas.

Atenção! Consulte o Gestor de TI ou responsável pela gestão de contas da sua empresa para saber quais informações devem ser preenchidas nos campos a seguir.

CONFIGURAR LOGIN SSO COM GOOGLE

1. Selecione o provedor OpenID "Google" (1) e clique em "Avançar" (2).

2. Na próxima etapa preencha as seguintes informações:

- Método de autenticação permitidos: defina como os usuários podem se autenticar na plataforma. As opções são:

Somente login com autenticação local: o login será permitido apenas com usuário e senha cadastrados localmente no sistema;

Somente login através de SSO: os usuários farão login por meio de um provedor externo (como o Google);

Ambos: permite login via SSO ou autenticação local;

Dica: se você quer usar exclusivamente o Google para autenticação, selecione a opção relacionada a SSO ou "ambos", conforme a política de segurança da empresa.

Client ID : ID do cliente gerado no Console de APIs do Google ao registrar o aplicativo web.

Como configurar:

- Acesse: console.cloud.google.com;

- Crie um projeto ou selecione um existente;

- Vá em APIs e Serviços > Credenciais;

- Crie um ID do cliente OAuth 2.0 para aplicativo Web;

- Copie o Client ID gerado e cole no campo "Client ID para dispositivos web".

Cliente Secret: código secreto também fornecido pelo Google junto com o Client ID. Serve para comprovar a autenticidade da aplicação e garantir a segurança no processo de troca de tokens;

- Domínios permitidos: informe a lista de domínios de e-mail autorizados a realizar o login via SSO. Esta configuração restringe o acesso via SSO apenas a e-mails corporativos autorizados;

Dica: se sua empresa usa contas como

[email protected], você deve colocarminhaempresa.comnesse campo.

3. Finalizadas as configurações, clique em "Salvar".

CONFIGURAR LOGIN SSO COM MICROSOFT

1. Selecione o provedor OpenID "Microsoft" (1), preencha o Tenant ID (2) e clique em "Avançar" (3).

Dica: o Tenant ID também é chamado de "ID do locatário" e é o código que identifica a sua empresa ou conta dentro do sistema de autenticação. Ele geralmente aparece na URL quando você acessa o portal do seu provedor, por exemplo:

https://login.domain.com/12345678-90ab-cdef-1234-567890abcdef

2. Na próxima etapa preencha as seguintes informações:

- Método de autenticação permitidos: defina como os usuários podem se autenticar na plataforma. As opções são:

Somente login com autenticação local: o login será permitido apenas com usuário e senha cadastrados localmente no sistema;

Somente login através de SSO: os usuários farão login por meio de um provedor externo (como o Google);

Ambos: permite login via SSO ou autenticação local;

Dica: se você quer usar exclusivamente o Google para autenticação, selecione a opção relacionada a SSO ou "ambos", conforme a política de segurança da empresa.

Cliente ID: identificador público fornecido pela Microsoft ao registrar sua aplicação. É usado para identificar a aplicação que está solicitando autenticação;

Cliente Secret: código secreto também fornecido pela Microsoft junto com o Client ID. Serve para comprovar a autenticidade da aplicação e garantir a segurança no processo de troca de tokens;

- Domínios permitidos: informe a lista de domínios de e-mail autorizados a realizar o login via SSO. Esta configuração restringe o acesso via SSO apenas a e-mails corporativos autorizados;

Dica: se sua empresa usa contas como

[email protected], você deve colocarminhaempresa.comnesse campo.

3. Finalizadas as configurações, clique em "Salvar".

CONFIGURAR LOGIN SSO COM WELL-KNOW

1. Selecione o provedor OpenID "Well-Know" (1), preencha o URL do arquivo de configuração (2) e clique em "Avançar" (3).

Dica:no campo URL do arquivo de configuração deve ser informado a URL pública fornecida pelo provedor de identidade contendo as informações técnicas do serviço de autenticação, por exemplo:https://accounts.google.com/.well-known/openid-configuration

2. Na próxima etapa preencha as seguintes informações:

- Método de autenticação permitidos: defina como os usuários podem se autenticar na plataforma. As opções são:

Somente login com autenticação local: o login será permitido apenas com usuário e senha cadastrados localmente no sistema;

Somente login através de SSO: os usuários farão login por meio de um provedor externo (como o Google);

Ambos: permite login via SSO ou autenticação local;

Dica: se você quer usar exclusivamente o Google para autenticação, selecione a opção relacionada a SSO ou "ambos", conforme a política de segurança da empresa.

Cliente ID: identificador público fornecido pelo provedor ao registrar sua aplicação. É usado para identificar a aplicação que está solicitando autenticação;

Cliente Secret: código secreto também fornecido pelo provedor junto com o Client ID. Serve para comprovar a autenticidade da aplicação e garantir a segurança no processo de troca de tokens;

Tipo de token: informe o formato do token recebido. As opções são:

Basic;

Bearer.

Endpoint de autenticação: informe a URL que direciona o usuário para login e consentimento;

- Domínios permitidos: informe a lista de domínios de e-mail autorizados a realizar o login via SSO. Esta configuração restringe o acesso via SSO apenas a e-mails corporativos autorizados.Dica: se sua empresa usa contas como

[email protected], você deve colocarminhaempresa.comnesse campo.

3. Finalizadas as configurações, clique em "Salvar".

CONFIGURAR LOGIN SSO CUSTOMIZADO

1. Selecione o provedor OpenID "Customizado" (1) e clique em "Avançar" (2).

2. Na próxima etapa preencha as seguintes informações:

- Método de autenticação permitidos: defina como os usuários podem se autenticar na plataforma. As opções são:

Somente login com autenticação local: o login será permitido apenas com usuário e senha cadastrados localmente no sistema;

Somente login através de SSO: os usuários farão login por meio de um provedor externo (como o Google);

Ambos: permite login via SSO ou autenticação local;

Dica: se você quer usar exclusivamente o Google para autenticação, selecione a opção relacionada a SSO ou "ambos", conforme a política de segurança da empresa.

Cliente ID: identificador público fornecido pelo provedor ao registrar sua aplicação. É usado para identificar a aplicação que está solicitando autenticação;

Cliente Secret: código secreto também fornecido pelo provedor junto com o Client ID. Serve para comprovar a autenticidade da aplicação e garantir a segurança no processo de troca de tokens;

Tipo de token: informe o formato do token recebido. As opções são:

Basic;

Bearer.

Endpoint de autenticação: informe a URL que direciona o usuário para login e consentimento;

- Domínios permitidos: informe a lista de domínios de e-mail autorizados a realizar o login via SSO. Esta configuração restringe o acesso via SSO apenas a e-mails corporativos autorizados.

Dica: se sua empresa usa contas como[email protected], você deve colocarminhaempresa.comnesse campo.

3. Finalizadas as configurações, clique em "Salvar".

Pronto! A configuração de login com SSO foi realizada.

COMO APROVAR A SOLICITAÇÃO DE LOGIN SSO

1. Após realizar as configurações para login SSO o botão de login será apresentado na tela inicial.

Quando o usuário realizar o primeiro acesso será necessário que o administrador do CXM de atendimento aprove a solicitação de login.

2. No painel administrativo clique em "Controles de acesso" (1) e a seguir clique em "Solicitações SSO" (2)

3. Na tela serão apresentados todos os usuários que solicitaram autorização para realizar login com SSO.

4. Na coluna de ações é possível "Aprovar"(1), "Recusar" (2) ou "Banir" (3) a solicitação de um usuário.

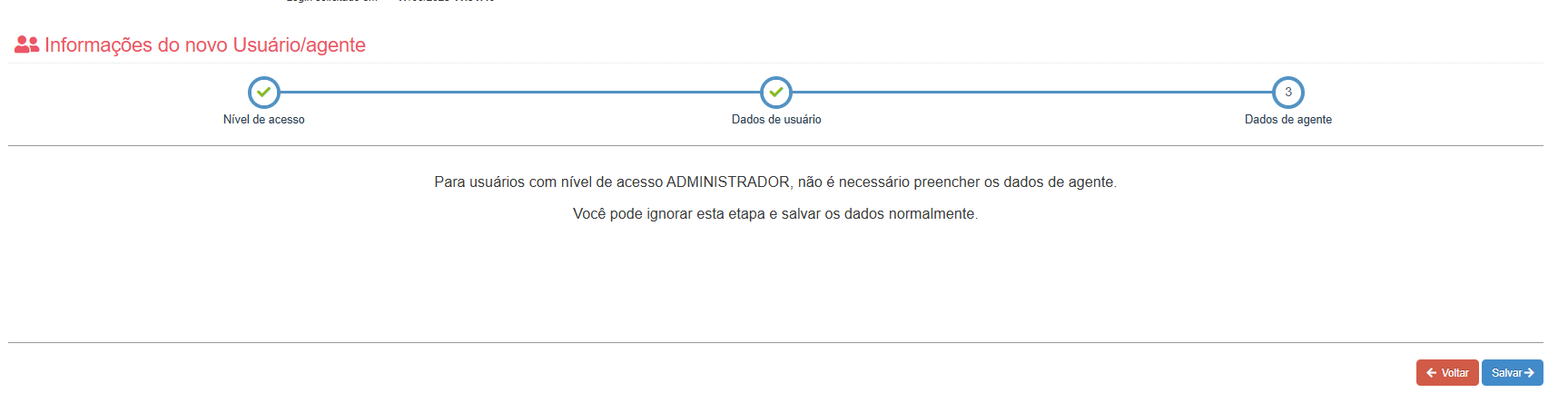

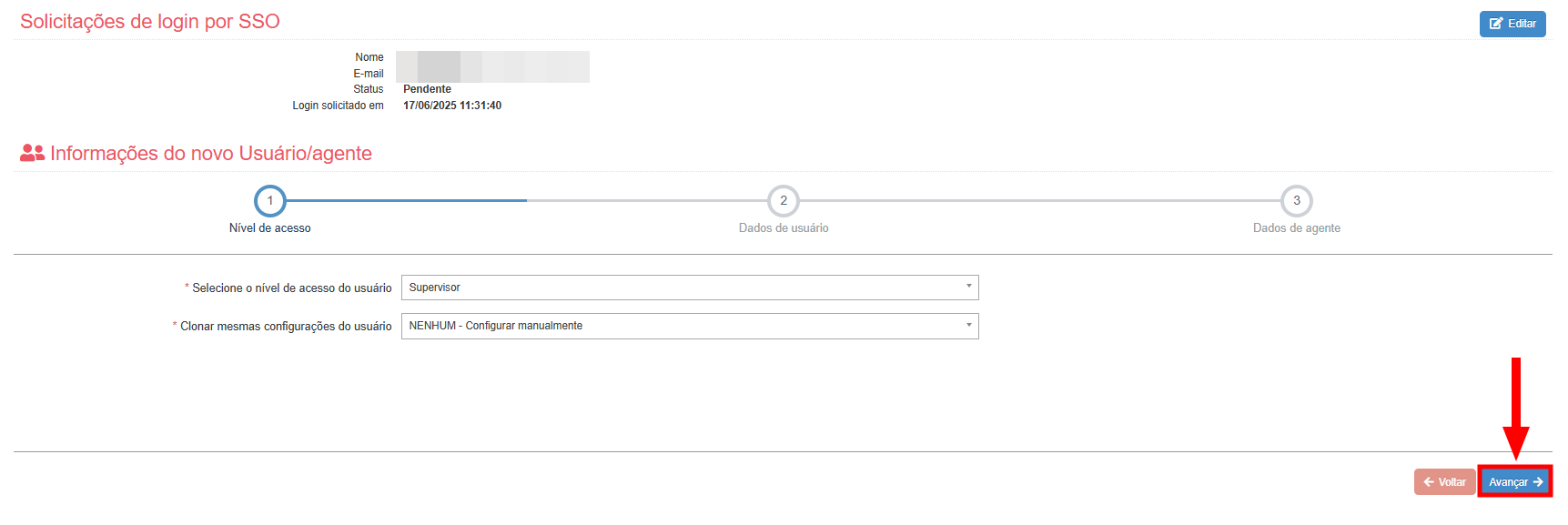

5. Após clica na opção "Aprovar" é necessário configurar as informação do novo usuário, preenchendo as seguintes informações:

- Selecione o nível de acesso do usuário: as opções são "Administrador", "Supervisor" ou "Agente";

- Clonar as mesmas configurações do usuário: selecione um usuário para colar as configurações ou selecione a opção "Nenhum- Configurar manualmente", para configurar permissões específicas para o novo usuário.

Para saber mais sobre todas as permissões e configurações do cadastro de usuários acesse este artigo.

6. Clique em "Avançar" para seguir para a etapa de configurações dos dados do usuário.

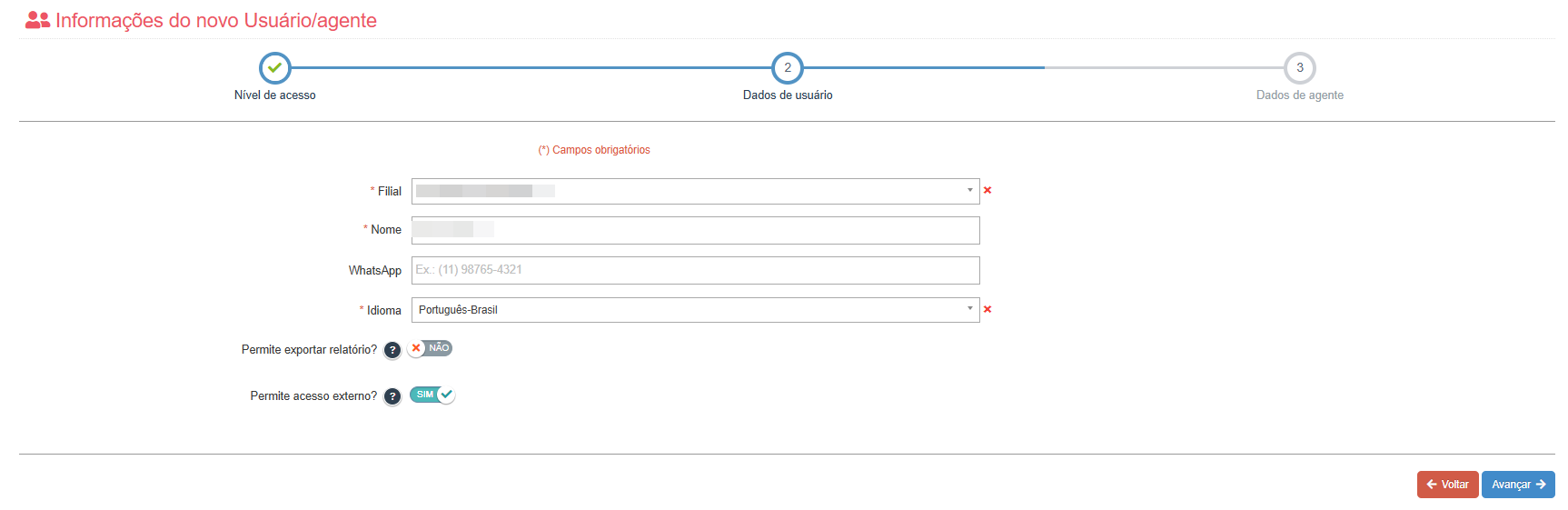

7. Na etapa de dados do usuário preencha as informações:

Filial (obrigatório): selecione a unidade ou escritório ao qual o agente pertence. Isso ajuda a organizar os atendimentos por localidade;

Nome (obrigatório): digite ou confirme o nome completo do agente exatamente como deve aparecer no sistema;

WhatsApp: informe o número de WhatsApp do agente (no formato sugerido, por exemplo (11) 98765-4321);

Idioma (obrigatório): escolha em que idioma a interface do CXM será exibida para esse usuário (por exemplo “Português-Brasil” ou “Inglês”);

Permite exportar relatório?:

• Sim: o agente poderá baixar relatórios em CSV;

• Não: ele só visualiza os relatórios na tela, sem opção de download.Permite acesso externo?:

• Sim: o agente conseguirá acessar o sistema de qualquer rede (casa, celular, etc.);

• Não: o acesso ficará restrito à rede interna da empresa (por exemplo, apenas VPN ou intranet).

Dica: se no campo nível de acesso do usuário for selecionado a opção "Administrador" não será necessário configurar as etapas seguintes.

9. Informe os campos para o cadastro do usuário. Os campos para preenchimento são:

- Turno de trabalho: selecione na lista um turno de trabalho previamente cadastrado na sua conta;

- Nome fictício: informe um nome fictício para o agente;

- @: permite que o cliente envie uma mensagem diretamente para o agente, sendo este atribuído como responsável pelo atendimento, caso informe o "@" no conteúdo da mensagem;

Atenção! A funcionalidade de enviar uma mensagem diretamente para o agente depende que a configuração esteja habilitada na fila de atendimento. Para isto, habilite a funcionalidade "Atribuição por @?" nas configurações da fila de atendimento.

- ID externo: informe o identificador do agente em outros sistemas;

- Agente de backup: permite informar qual agente receberá as mensagens do agente cadastrado quando este não estiver online;

Atenção! A funcionalidade de ter um agente de backup, ou seja, um usuário receber as mensagens quando outro não estiver disponível depende que a configuração esteja habilitada na fila de atendimento. Para isto, informe "Transferir para o agente de backup" na opção "Ação quando novo atendimento para agente offline" nas configurações da fila de atendimento.

- Pode enviar emoji?: define se o agente poderá adicionar emojis nas mensagens enviadas;

- Pode incluir anexos?: define se o agente poderá enviar anexos (fotos ou arquivos) nas mensagens enviadas;

- Pode iniciar atendimento?: define se o agente poderá, de forma ativa, iniciar um atendimento;

- Pode atender clientes s/ fila?: define se o agente poderá atender clientes sem uma fila de atendimento atribuída;

- Bloquear a tela em pausa?: define se o agente, ao entrar em pausa, terá a tela bloqueada ou se poderá visualizar o painel de atendimento, mas sem receber novos atendimentos;

- Pode editar clientes?: define se o agente poderá editar informações dos cadastros de clientes;

- Pode adicionar à lista de bloqueio?: define se o agente poderá adicionar telefones e/ou e-mails a lista de bloqueio (blacklist);

Dica: se for definido que o agente não poderá adicionar telefones e e-mails à blacklist, será necessário autorização do supervisor para fazê-lo.

- Pode transferir um atendimento: define se o agente poderá transferir um atendimento para outra fila ou outro agente;

- Pode usar o App?: define se o agente poderá utilizar o aplicativo do CXM de Atendimento;

Dica: o aplicativo do CXM de Atendimento está disponível na Apple Store e na Google Play.

- Pode enviar áudio?: define se o agente poderá enviar áudios nas mensagens enviadas;

- Pode efetuar ligações?: define se o usuário poderá efetuar ligações.

Ainda, informe as filas que o agente recebe atendimentos. Para incluir uma lista para o agente, clique em cima da fila disponível e ela será incluída em "Filas deste agente".

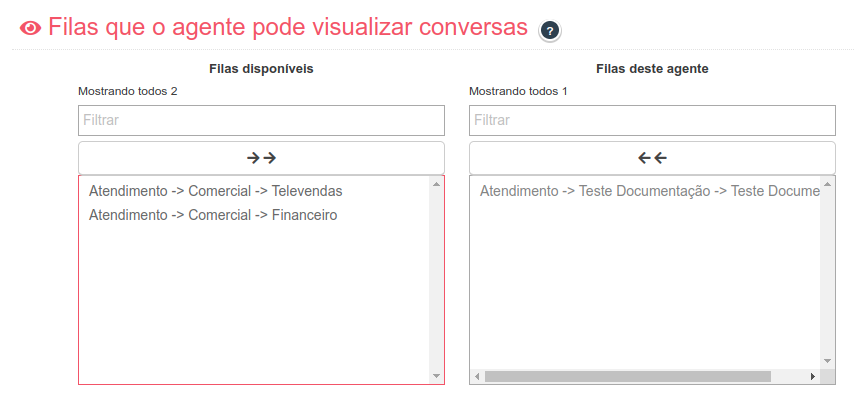

Por fim, informe as filas que o agente poderá visualizar as conversas. Para incluir uma lista de visualização para o agente, clique em cima da fila disponível e ela será incluída em "Filas deste agente".

10. Após preencher os campos e configurar as filas, clique em "Salvar".

Pronto! A solicitação de login SSO do usuário foi aprovada e o perfil do usuário foi devidamente configurado.

Em caso de dúvidas, chame nossa equipe no chat. 😉